What would happen if your healthcare app were audited tomorrow? For many teams, that question only comes up during a security review when someone asks where patient data lives and who has access to it.

That’s when it becomes clear whether the system was built just for speed or with real safeguards in place.

The stakes are high. In 2025 alone, healthcare breaches exposed the protected health information of more than 61 million people, showing how easily medical data can be compromised.

In this blog, we explore how HIPAA compliance application development shapes the way a mobile health app is built and what organizations should consider when planning secure mobile app development for healthcare and reliable digital health solutions through proper HIPAA-compliant app development.

Why HIPAA Changes the Way You Architect a Healthcare App?

When teams first step into healthcare, they often assume compliance is about encryption and secure servers. That assumption doesn’t survive the first serious audit.

HIPAA is not just about protecting data in transit. It is about controlling exposure at every layer of your system. That means database design, API behavior, Logging policies. Even the way your mobile app caches data offline.

This is where HIPAA compliance application development becomes fundamentally different from traditional app engineering.

In a consumer app, more data often means better personalization. In healthcare, more data usually means more risk. The principle of “minimum necessary access” forces you to think carefully about what information truly needs to exist in your system, and for how long.

When you begin developing a HIPAA-compliant app, you quickly realize that architecture must answer questions like:

- Does this user actually need access to full patient records, or just a subset?

- Should this API return the entire dataset, or only what is relevant to the current action?

- Is this information being stored because it’s necessary, or because it’s convenient?

These are not philosophical debates. They determine whether your platform can pass a compliance review.

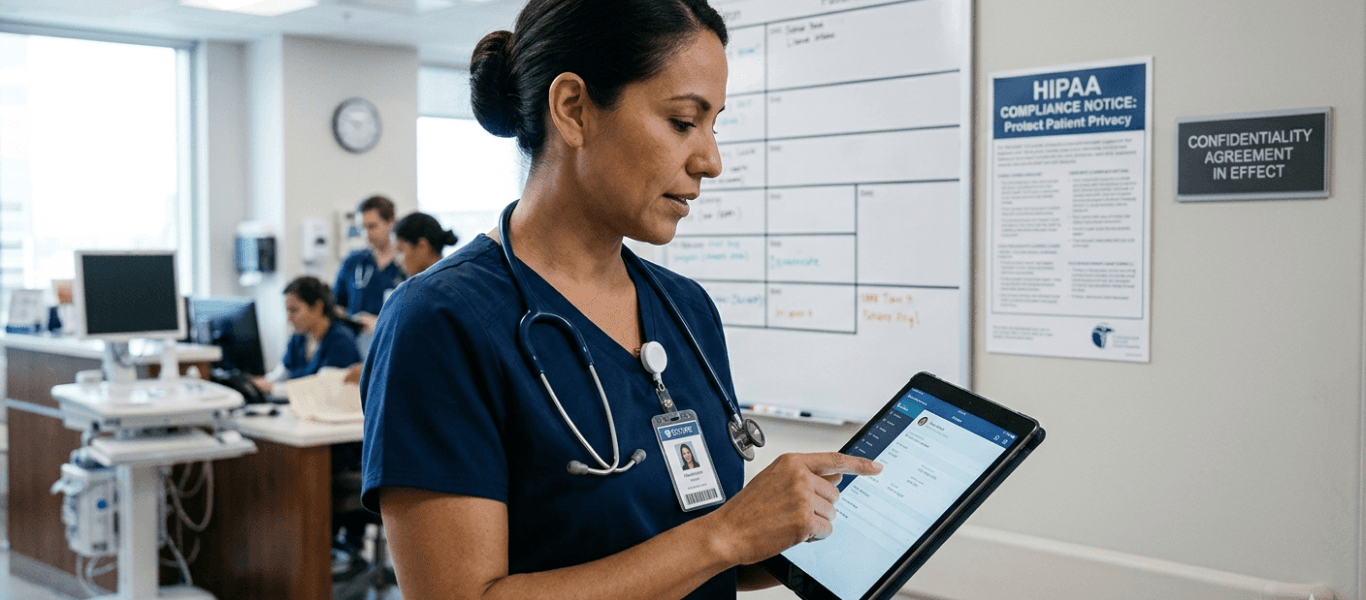

Designing for Controlled Access

A well-built mobile health app separates responsibilities clearly. Physicians, nurses, billing teams, patients, and administrators should not share identical access privileges. Yet many early-stage systems treat authorization as an afterthought.

In real-world HIPAA-compliant app development, access control must be:

- Role-based

- Narrowly scoped

- Auditable

- Easy to revoke

If someone changes roles inside a hospital, their access must change immediately. If a contractor leaves, their credentials cannot linger. These may sound like operational details, but they are architectural responsibilities. Experienced mobile health app developers design backend systems that assume roles will evolve, and permissions will shift. Flexibility and security must coexist.

Also read: https://www.solutelabs.com/blog/health-app-design

Data Exposure Happens Quietly

Most compliance failures are not dramatic hacks. They are small oversights.

An overly verbose log file that captures patient identifiers.

A third-party analytics SDK that quietly collects metadata.

A test environment populated with real patient data.

This is why HIPAA-compliant software development demands restraint. You build only what you need. You store only what is required. You log only what is defensible.

Healthcare data systems must be intentional. Every field in your database should have a purpose. Every integration should be justified.

Architecture is a Long-Term Decision

The hard truth is this: if you try to retrofit compliance later, you will end up rewriting major parts of your system.

Teams that treat compliance as a launch-phase checklist often discover that their API contracts expose too much information, their database schema mixes sensitive and non-sensitive data, or their authentication system lacks proper token management.

Rebuilding those foundations is expensive.

That’s why thoughtful mobile app development for healthcare starts with containment. Segment sensitive data. Isolate services where appropriate. Design APIs that reveal as little as possible by default.

When done correctly, compliance doesn’t suffocate innovation. It creates discipline.

And in healthcare, discipline is what protects both patients and your product.

Essential Security Components for Apps that Comply with HIPAA

People love to ask for a HIPAA compliance checklist. The truth? It’s not just about ticking boxes. Building a secure, HIPAA-compliant app means locking in a few essentials, and doing them right, every time.

1. End-to-End Encryption

Every bit of protected health information needs to stay encrypted, both while it’s moving and when it’s stored. That goes for APIs, databases, backups, and even temporary files on a user’s phone. Don’t overlook key management. Weak or sloppy key handling can wreck even the toughest encryption.

2. Strong Authentication and Identity Control

Passwords alone don’t cut it anymore. You need multi-factor authentication. Maybe biometrics, if it fits. Tokens should be handled securely, and sessions should expire automatically. All of this keeps patient data out of the wrong hands.

3. Role-Based Access Control

Lock down your health app so people only see what they need to do their jobs. Doctors, patients, admins, everyone gets access to just what’s necessary, nothing extra.

4. Audit Logging and Monitoring

Track everything. Every time someone touches patient data, you need a record. Audit logs help you spot weird activity, investigate problems, and prove you’re following the rules when it’s time for a review.

5. Secure APIs and Third-Party Oversight

Most healthcare apps plug into outside services. Make sure your APIs demand authentication, validate what comes in, and set rate limits. Any vendor working with patient data should meet HIPAA standards and sign a Business Associate Agreement if that’s required.

6. Prompt Security for AI Features

A lot of healthcare apps now use AI, things like digital assistants or automated charting. You need to secure that AI layer, too. Filter prompts, control who can access the models, and isolate sensitive data to avoid leaks or prompt injection attacks.

These aren’t just nice-to-haves. If you’re building a HIPAA-compliant app, these protections are the backbone of the whole system.

A Practical Roadmap for Developing a HIPAA-Compliant App

There’s no one-size-fits-all formula for HIPAA compliance, but successful projects usually follow a clear path.

1. Define the Data

Figure out exactly what patient data you’ll collect and where it’s headed. Don’t grab more information than you need. Less data means less risk.

2. Map Out Data Flows

Track how data moves, from the user’s device, through your servers, into integrations, all of it. When you know your data paths, you can spot risky spots right away.

3. Build a Secure Architecture

Design your app so sensitive data stays put and only the right people can see it. APIs should only return the info needed for each request. Nothing extra gets through.

4. Choose Vendors Wisely

If you’re using third-party cloud, analytics, or messaging tools, make sure they’re up to HIPAA standards. Get the right agreements in place. Good developers always check vendor security before signing on.

5. Test Security

Don’t just hope your app is secure. Run penetration tests, scan for vulnerabilities, and make sure your access controls are airtight before launch. Smart teams treat testing as non-negotiable.

6. Keep Up With Compliance

Security isn’t a one-and-done thing. Keep updating your infrastructure, review who has access, and keep monitoring. That’s how you make sure your app stays HIPAA-compliant, even as it grows and changes.

Also read : https://www.solutelabs.com/blog/hipaa-compliance-for-healthcare-data-protection

Recommended Tech Stack for Developing a HIPAA-Compliant App

Although there isn't a "HIPAA-compliant" tech stack per se, some technologies are more suitable for developing a secure healthcare application than others.

- Frontend/Mobile: React Native, Swift (iOS), Kotlin (Android)

- Backend: Node.js, Python

- Cloud Infrastructure: AWS, Google Cloud, Microsoft Azure (with signed BAAs)

- Database: PostgreSQL, MySQL, MongoDB Atlas (with field-level encryption)

- Vector Databases (for AI/dementia search): Pinecone, Weaviate, Milvus

- Authentication: OAuth 2.0, OpenID Connect

- DevOps: Docker, Kubernetes, GitHub Actions

- Monitoring: Datadog, New Relic

- Data Interchange: FHIR (Fast Healthcare Interoperability Resources)

It is essential to work with mobile health app developers who are familiar with the above-mentioned tech stack and how it should be used in a regulated environment.

Cost of HIPAA Compliant App Development

The cost of HIPAA-compliant software development depends on its complexity. The security and compliance aspect will increase the budget by a substantial percentage.

| App Type | Description | Estimated Cost |

|---|---|---|

Basic App | Core features with essential HIPAA safeguards | $40,000 – $80,000 |

Complex App | Multiple integrations, real-time processing, and advanced security | $80,000 – $200,000+ |

The major factors that influence the cost are the number of features, the complexity of the security design, and the number of third-party integrations.

How SoluteLabs Helps You Build HIPAA Compliant Apps?

SoluteLabs understands that developing a healthcare application is about trust, not just having a great UI and several great features; therefore, as you consider developing a healthcare application under HIPAA regulations, you're not only developing an app to serve your patients, but you're also ensuring that they will be able to have confidence in their data's safety and security as part of your app. In addition to this, we also understand that making your healthcare application compliant with HIPAA regulations should be part of the architectural design of your app and that your Personal Health Information has been protected through the use of the same encryption and access control methods used in the enterprise environment.

At SoluteLabs, we look beyond ticking boxes to develop your own healthcare application; our mhealth app developers work with you to identify the needs of your healthcare application and what you need from a compliance standpoint, so that we can provide you with real solutions that both meet the needs of your healthcare application while remaining in compliance with HIPAA regulations.

As part of our commitment to creating compliant HealthTech solutions, we have completed significant work in the field of pharmacogenetics. You can find an example of our work with the development of Secure Voice-Generated AI Agents for a Real-Time Pharmacogenetic Platform. The Secure HIPAA-compliant architecture that was created for this project enabled the authentication of providers and maintained the confidentiality of patient-clinician clinical interactions. The same level of compliance applies to all healthcare-related projects. Are you ready to develop a product that is secure, trusted, and HIPAA-compliant? Get in touch with us today!